ZPA

Acceso privado seguro

Zscaler Private Access™ (ZPA) brinda a los usuarios el acceso más rápido y seguro a aplicaciones privadas y dispositivos OT al tiempo que permite una conectividad de confianza cero para cargas de trabajo.

Como la solución de acceso a red de confianza cero (ZTNA) más implementada del mundo, ZPA ofrece conectividad de confianza cero, minimiza los riesgos de seguridad y mitiga el movimiento lateral de amenazas mediante una segmentación avanzada y políticas basadas en IA y conscientes del contexto.

La seguridad de red heredada es incompatible con el personal híbrido actual

Los cortafuegos tradicionales y las VPN crean una superficie de ataque masiva que permite a los atacantes ver y explotar los recursos expuestos.

Al colocar a los usuarios en la red y permitirles acceder a cualquier aplicación que se encuentre alojada en dicha red, estos enfoques heredados brindan a los atacantes un fácil acceso a datos confidenciales. Hacen que proporcionar acceso o compartir recursos con proveedores externos, contratistas y agencias de forma segura sea un desafío y requiera mucho tiempo. Además de eso, incrementan los costes y la complejidad, y son demasiado lentos para atender al personal remoto actual.

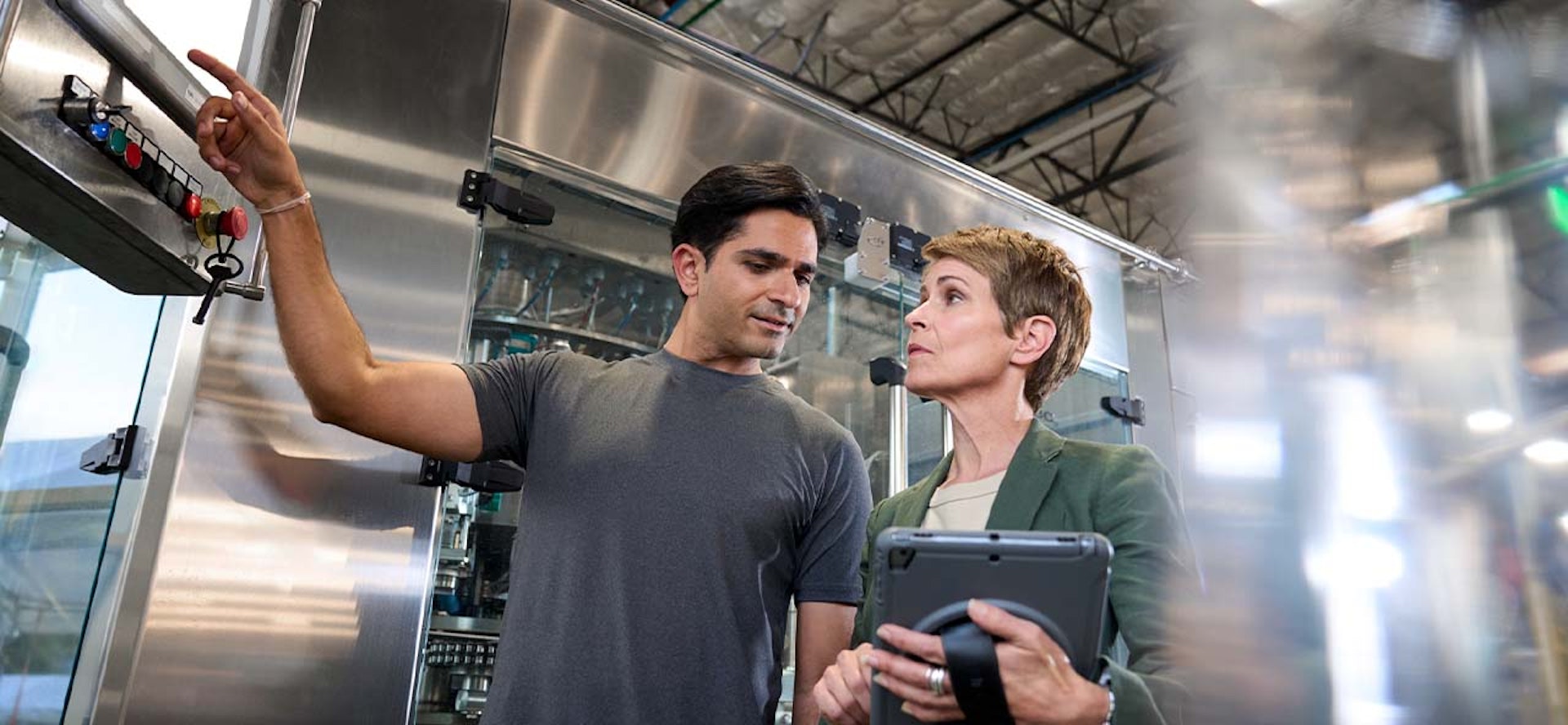

Ofrezca las experiencias que los usuarios desean, con la seguridad que exige su negocio

Reduzca significativamente la superficie de ataque y elimine el movimiento lateral conectando a los usuarios directamente a las aplicaciones, no a la red.

Minimice el riesgo de vulneraciones de usuarios y pérdida de datos con la primera protección de aplicaciones privadas de su clase (AppProtection), aislamiento de amenazas y engaño.

Extienda el acceso ultrarrápido sin complicaciones a sus aplicaciones privadas para los usuarios remotos, de la sede central, de las sucursales y los socios de terceros.

Ofrezca acceso seguro y óptimo, sin los costos y la complejidad de los productos puntuales, a través de una plataforma ZTNA unificada para usuarios, cargas de trabajo y IoT/OT.

Cómo funciona

Redes de confianza cero

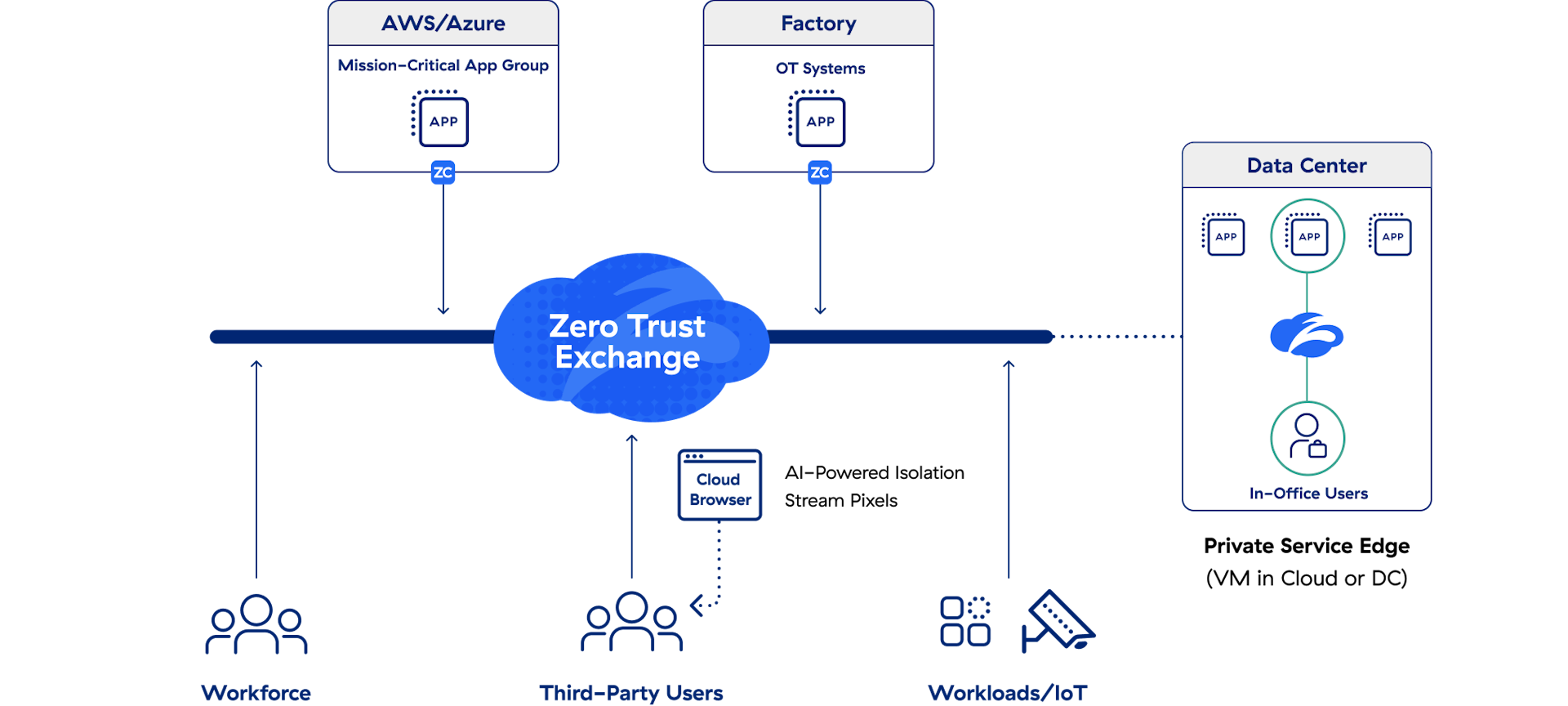

Proporcione acceso granular y segmentado a aplicaciones y cargas de trabajo distribuidas a través de un conjunto completo de servicios de control de acceso integrados en Zero Trust Exchange.

Descubrimiento de aplicaciones

Habilite conexiones internas y fluidas entre usuarios y aplicaciones utilizando el software ligero e independiente de la infraestructura de ZPA, junto con capacidades de acceso al navegador.

Segmentación de usuario a aplicación impulsada por IA

Obtenga recomendaciones generadas automáticamente sobre políticas y segmentos de aplicaciones, basadas en modelos de aprendizaje automático, para minimizar rápidamente la superficie de ataque y evitar el movimiento lateral de amenazas.

Segmentación de carga de trabajo a carga de trabajo

Comunicaciones seguras de carga de trabajo en la nube en entornos híbridos y multinube, como AWS y Azure.

Acceso remoto privilegiado

Controle y administre el acceso de usuarios privilegiados a sitios web y sistemas críticos mediante RDP, SSH o Virtual Network Computing (VNC) desde el navegador moderno del usuario final.

Browser Access

Habilite conexiones fluidas de adentro hacia afuera entre el usuario y la aplicación utilizando el software ligero e independiente de la infraestructura de ZPA, junto con capacidades de acceso al navegador.

Private Service Edge

Lleve el poder del ZTNA a sus usuarios locales con acceso con privilegios mínimos a aplicaciones privadas para conectar a los usuarios directamente con las aplicaciones.

Supervisión de la experiencia digital

Optimice sus experiencias digitales para mantener a los usuarios productivos al detectar y resolver rápidamente problemas de aplicaciones, redes y dispositivos.

Protección contra la amenaza cibernética

Las capacidades avanzadas de protección cibernética protegen a los usuarios, las cargas de trabajo y los dispositivos cuando acceden a aplicaciones privadas.

Protección de aplicaciones

Detenga los ataques de aplicaciones más frecuentes y las vulnerabilidades emergentes de día cero con inspección de seguridad en línea.

Engaño

Atraiga, detecte e intercepte a los atacantes con aplicaciones de señuelo, limitando así su capacidad para encontrar objetivos o moverse lateralmente.

Protección de datos

La protección de datos integral de configuración cero en todos los canales elimina la necesidad de soluciones de protección de datos puntuales.

DLP web

Proteja los datos en movimiento con una inspección completa en línea, que incluye Exact Data Match (EDM), Indexed Document Matching (IDM) y aprendizaje automático.

DLP de punto final

Proteja los datos de los terminales, controle los medios extraíbles y evite la pérdida de datos por el uso de dispositivos propios.

Aislamiento del navegador

Elimine el riesgo de pérdida de datos confidenciales a través de usuarios vulnerables y terminales infectados al permitir el acceso seguro a aplicaciones privadas a través del aislamiento del navegador integrado.

Lo que Zscaler Private Access puede ofrecer

Modernice y asegure el acceso remoto para su centro de datos/aplicaciones en la nube y sistemas OT cuando reemplace su VPN heredada con la solución ZTNA más implementada del mundo.

Haga que los usuarios regresen a la oficina de forma segura con acceso y experiencia idénticos tanto para usuarios remotos como en la oficina, junto con continuidad del negocio incluso durante un evento de cisne negro.

Extienda el acceso seguro a aplicaciones privadas a terceros vendedores, contratistas y proveedores con un soporte superior para los dispositivos propios y los no gestionados sin un agente de punto final.

Ofrezca a sus usuarios una experiencia más rápida y fluida que la VDI heredada que resulta lenta y costosa mientras protege los datos en dispositivos propios del usuario o no administrados.

Proporcione acceso remoto rápido, fiable y seguro a los dispositivos IoT/OT industriales para facilitar el mantenimiento remoto y la resolución de problemas de los sistemas.

Ayude a su organización a prosperar en un entorno híbrido y multinube con comunicaciones superiores de carga de trabajo a carga de trabajo.

Elimine la superficie de ataque y evite el movimiento lateral aprovechando la segmentación de usuario a aplicación y de aplicación a aplicación, conectando a los usuarios directamente a aplicaciones privadas con autenticación basada en identidad y políticas de acceso.

Acelere las fusiones y adquisiciones al permitir un acceso rápido y seguro a las aplicaciones sin integrar las redes.

Experimente el poder de Zero Trust Exchange de Zscaler

Plataforma integral para proteger, simplificar y transformar su negocio

01 Análisis empresarial

Obtenga información y optimice el riesgo, la TI y el rendimiento empresarial

02 Protección contra la amenaza cibernética

Adopte un enfoque global para proteger a los usuarios, las cargas de trabajo y los dispositivos

03 Protección de datos

Benefíciese de una inspección completa de TLS/SSL a escala para una protección de datos completa en toda la plataforma SSE

04 Redes de confianza cero

Conecte a las aplicaciones, no a las redes, para evitar el movimiento lateral con ZTNA

El estado de Oklahoma acelera el acceso a aplicaciones privadas en un 600 %

"Pudimos poner en funcionamiento ZPA en sólo dos días... el acceso a aplicaciones privadas fue hasta seis veces más rápido que con VPN".

—Michael Toland, CISO, Estado de Oklahoma

Probe CX bloquea 3,1 millones de amenazas en tres meses

"Gracias a algunas de las ventajas clave que hemos obtenido mediante la implementación de esta tecnología, estamos en camino de deshacernos del 100 % de esas VPN dentro del entorno".

—Rohan Khanna, director de Tecnología, Probe CX

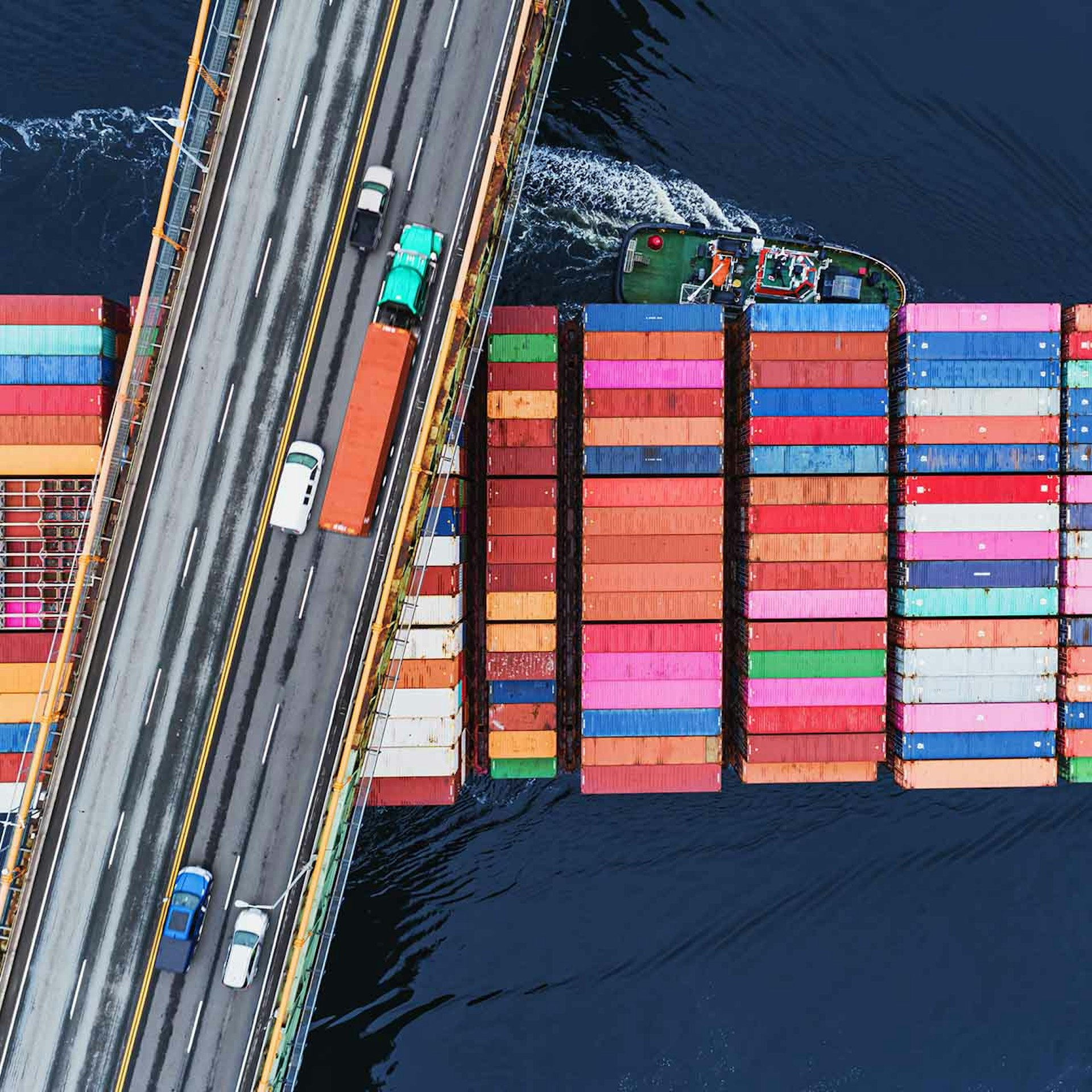

CMA CGM mejora la experiencia del usuario y minimiza el riesgo

"Con ZPA hemos podido pasar de 400 a 27 000 usuarios en dos días, a la vez que configuramos la segmentación de aplicaciones para cada aplicación requerida para la actividad empresarial".

—Michael Perrino, CIO, CMA CGM del Grupo

El ayuntamiento de Magdeburgo detiene ciberataques sustituyendo las antiguas VPN

"Hemos dado un gran salto gracias a ZPA. No importa dónde estén los empleados, funciona y puedo estar seguro de que la conexión también es segura".

-Dr. Tim Hoppe, Oficina de Estadísticas, Elecciones y Digitalización, Ciudad de Magdeburgo

Programe una demostración personalizada

Deje que nuestros especialistas le muestren cómo ZPA puede transformar sus operaciones de manera rápida y segura con acceso a la red de confianza cero.